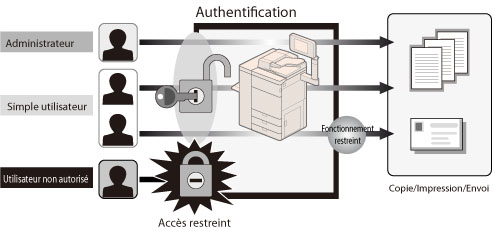

Restriction d'utilisation via l'authentification

Dans le cadre de l'authentification, cette machine requiert la saisie des informations utilisateur (nom d'utilisateur et mot de passe) afin de les vérifier. Seul un utilisateur autorisé dont l'authentification a été reconnue peut utiliser la machine. Il est possible d'interdire l'accès à certains utilisateurs en gérant les utilisateurs de la machine. Pour utiliser le mode d'authentification, il est nécessaire d'enregistrer d'abord les informations utilisateur et administrateur.

L'administrateur peut limiter l'accès à diverses fonctions telles que la copie, l'impression et l'envoi pour chaque utilisateur, ainsi que le nombre de copies/impressions que chaque utilisateur peut faire. De plus, si nécessaire, l'administrateur peut limiter les réglages dans Réglages/Enregistrement.

Informations d'authentification (l'administrateur, le simple utilisateur et l'utilisateur non autorisé)

L'administrateur gère les utilisateurs en limitant l'accès par simple utilisateur et en définissant les restrictions par opération à l'aide du mode d'authentification. Les droits des simples utilisateurs peuvent être définis différemment par utilisateur. En bloquant l'accès aux utilisateurs non autorisés, les administrateurs peuvent limiter les risques de falsification de la machine et les fuites d'informations.

Les fonctions d'authentification suivantes peuvent être utilisées :

Gestion des numéros de service (authentification par défaut)

Il est possible de gérer les utilisateurs par service ou projet en enregistrant le numéro de service et le code PIN. La gestion des numéros de service permet de limiter l'accès à diverses fonctions telles que la copie, l'impression et l'envoi pour chaque service, ainsi que le nombre de copies/impressions et lectures que chaque service peut faire. (Voir "Gestion des numéros de service".)

SSO-H (Single Sign-On H)

Le service de connexion SSO-H permet d'effectuer l'authentification utilisateur en enregistrant les noms d'utilisateur et les mots de passe.

Il existe deux types de méthodes d'authentification : l'authentification du serveur, qui procède à l'authentification en utilisant le serveur extérieur connecté à la machine, et l'authentification du périphérique local, qui authentifie uniquement à l'aide de la machine. Il est possible d'utiliser les deux méthodes d'authentification en même temps. (Voir "SSO-H (Single Sign-On H)".)

Il est également possible de restreindre l'utilisation de certaines fonctions de périphérique pour chaque utilisateur à l'aide d'ACCESS MANAGEMENT SYSTEM. (Pour plus d'informations sur les produits en option requis pour utiliser cette fonction, voir "Produits en option requis pour chaque fonction".) Par exemple, il est possible de limiter les fonctions de copie et d'impression telles que l'impression recto verso ou l'utilisation de divers réglages dans Réglages/Enregistrement.

Gestion des informations de réglage utilisateur (service de gestion des informations de réglage utilisateur)

Ce mode permet de lier des informations telles que le nom d'utilisateur et le mot de passe définis pour chaque fonction par chaque utilisateur avec les informations utilisateur SSO-H.

Il est possible de supprimer les informations utilisateur utilisées par chaque personne dans la page des services de gestion des informations de réglage utilisateur. (Voir "Gestion des informations de réglage utilisateur (service de gestion des informations de réglage utilisateur)".)

Réglages de la méthode d'authentification pour des opérations d'envoi

Il est possible de spécifier le type de méthode d'authentification à utiliser pour accéder aux dossiers personnels ou serveurs externes, ainsi que le nom d'utilisateur et le mot de passe à utiliser comme informations d'authentification. (Voir "Réglages de la méthode d'authentification pour des opérations d'envoi".)

Authentification intégrée

Cette fonction permet d'utiliser les informations de connexion, nécessaires lors de la connexion à la machine, pour d'autres authentifications. Si le service de connexion prend en charge l'authentification intégrée, les utilisateurs qui se connectent à la machine peuvent exploiter les fonctions, telles que l'envoi vers des dossiers personnels et l'accès au serveur de fichiers ou serveur LDAP, sans saisir de nom de connexion et mot de passe.

Pour plus d'informations sur la prise en charge par le service de connexion de la fonction Authentification intégrée, contacter le revendeur agréé Canon local.

Cette fonction peut être désactivée le cas échéant. (Voir "Réglage pour désactiver l'authentification intégrée".)