Protezione della rete

È possibile aumentare la protezione della rete sulla macchina per evitare emissione e corruzione dei dati e aumentare la protezione e la riservatezza.

Per motivi di sicurezza, si consiglia di impostare un amministratore della rete (NetworkAdmin) quando si utilizza il servizio SSO-H.

Per ottenere un buon livello di protezione sulla rete per questa macchina utilizzare le seguenti funzioni.

Comunicazione protetta TLS

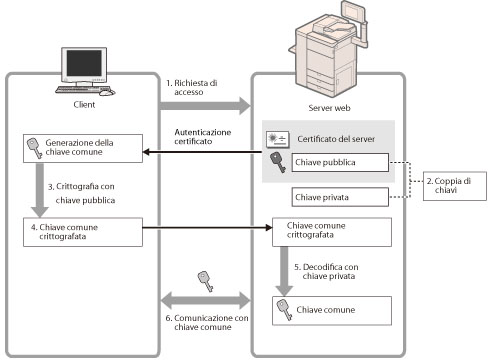

È possibile avere una comunicazione protetta crittografata quando l'utente accede alla macchina via browser installando un certificato di server sulla macchina stessa. Con la comunicazione TLS, utilizzando il certificato di server e la chiave pubblica, viene generata una chiave comune che può essere utilizzata solo dall'utente e dalla macchina. In questo modo, si impedisce l'intercettazione e la sottrazione dei dati. Vedere "Impostazione della coppia di chiavi e del certificato di server per la comunicazione TLS protetta" e "Impostazioni per l'utilizzo di TLS".

Di seguito viene mostrata la struttura della comunicazione TLS.

1. | Quando l'utente si collega alla macchina dal computer, sono necessari il certificato di server per TLS e la chiave pubblica per il server. |

2. | Il certificato e la chiave pubblica vengono inviati al computer dell'utente dalla macchina. |

3. | Utilizzando la chiave pubblica ricevuta dal server, crittografare la chiave comune generata in modo univoco sul computer. |

4. | Inviare la chiave comune crittografata alla macchina. |

5. | Utilizzare la chiave privata sulla macchina e decodificare la chiave comune crittografata. |

6. | A questo punto il computer dell'utente e la macchina possiedono la chiave comune e possono inviare/ricevere i dati utilizzando la chiave comune. |

Firewall

Il firewall è un sistema che impedisce l'accesso da reti esterne e attacchi/intrusioni alla rete. È possibile utilizzare il firewall su questa macchina per impedire l'accesso da una rete esterna potenzialmente pericolosa impostando restrizioni alla comunicazione dagli indirizzi IP esterni specifici. (Vedere "Impostazioni del protocollo".)

SNMP

SNMP è un protocollo che gestisce l'intera rete. Questa macchina supporta SNMPv1 e SNMPv3. SNMP supervisiona e controlla la periferica di comunicazione collegata alla macchina via rete. (Vedere "Impostazione dell'ambiente di comunicazione".)

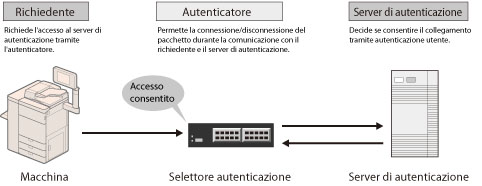

Autenticazione IEEE 802.1X

Questo sistema gestisce le informazioni di autenticazione tramite il server di autenticazione (RADIUS: Remote Authentication Dial In User Service) e autentica il richiedente. È possibile impedire l'accesso non autorizzato perché solo il richiedente autenticato dal server RADIUS dispone dell'autorizzazione per essere collegato alla rete da parte dell'autenticatore.

L'autenticatore blocca la comunicazione per il richiedente non autenticato dal server RADIUS. (Vedere "Impostazioni di autenticazione IEEE 802.1X".)

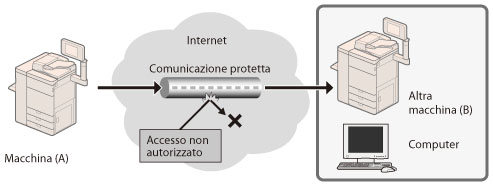

Comunicazione IPSec e FIPS 140-2

IPSec è un protocollo utilizzato per la creazione dei criteri di protezione destinati a difendere i dati ricevuti da e inviati a una rete IP da minacce come intercettazione, alterazione e sottrazione. (Vedere "Impostazioni IPSec".)

Inoltre è possibile rendere la comunicazione IPSec conforme agli standard FIPS (Federal Information Processing Standards) 140-2 approvati dal governo degli Stati Uniti. (Vedere "Utilizzo del metodo di crittografia conforme agli standard FIPS 140-2".)

Impostazioni MEAP

Se l'applicazione MEAP viene usata accedendo alla macchina via browser, è possibile utilizzare la comunicazione TLS. (Vedere "Impostazioni MEAP".)