Mémorisation d'une politique de sécurité

Cette section décrit la procédure pour mémoriser une nouvelle politique de sécurité.

1.

Appuyer sur  .

.

.

. 2.

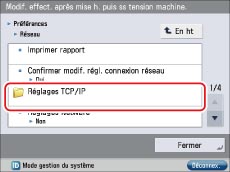

Appuyer sur [Préférences] → [Réseau] → [Réglages TCP/IP].

3.

Appuyer sur [Réglages IPSec] pour [Réglages TCP/IP] → appuyer sur [Oui] pour <Utiliser IPSec>.

Pour ne pas utiliser IPSec, appuyer sur [Non].

|

IMPORTANT

|

|

Si <Utiliser IPSec> est activé, la machine ne se mettra pas totalement en mode veille.

|

4.

Appuyer sur [Autor.] ou [Refuser] pour <Récept. paquets sans politique> → appuyer sur [Mém.].

[Autor.] pour <Récept. paquets sans politique> : Permet d'autoriser l'envoi et la réception de paquets non cryptés qui ne correspondent pas à la politique de sécurité définie sur l'écran Réglages IPSec, en texte clair.

[Refuser] pour <Récept. paquets sans politique> : Permet de refuser l'envoi et la réception de paquets qui ne correspondent pas à la politique de sécurité définie sur l'écran Réglages IPSec.

5.

Appuyer sur [Nom de la politique].

6.

Saisir le nom de la politique de sécurité à mémoriser → appuyer sur [OK].

7.

Appuyer sur [Réglages du sélecteur], définir l'adresse IP locale à laquelle appliquer les politiques de sécurité mémorisées.

Lors de la réception des paquets IP, la politique de sécurité mémorisée est appliquée si l'adresse IP de destination dans les paquets correspond à l'adresse IP locale indiquée dans cette procédure. Lors de l'envoi des paquets IP, la politique de sécurité mémorisée est appliquée si l'adresse IP source dans les paquets correspond à l'adresse IP locale indiquée dans cette procédure.

|

IMPORTANT

|

|

Si l'adresse Link-local est réglée sur une adresse IP locale de cette procédure pour la communication IPSec, l'adresse IP à distance réglée à l'étape 8 devrait être une adresse Link-Local.

|

Appliquer une politique de sécurité à tous les paquets IP reçus et envoyés :

Sélectionner [Ttes les adr. IP] pour <Adresse locale>.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv4 de la machine a reçus et envoyés :

Sélectionner [Adresse IPv4] pour <Adresse locale>.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv6 de la machine a reçus et envoyés :

Sélectionner [Adresse IPv6] pour <Adresse locale>.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv4 définie ou l'adresse réseau IPv4 a reçus et envoyés :

Sélectionner [Réglages man. IPv4] pour <Adresse locale> → définir l'adresse IPv4 → appuyer sur [OK].

Pour spécifier une adresse IPv4 unique : Appuyer sur [Adresse unique] → saisir une adresse IPv4.

Pour spécifier une plage d'adresses IPv4 : Appuyer sur [Plage d'adresses] → [Première adresse] → saisir la première adresse IPv4 → appuyer sur [Dernière adresse] → définir la dernière adresse IPv4.

Pour définir le sous-réseau : Appuyer sur [Réglages sous-réseau] → [Adresse] → saisir l'adresse IPv4 → appuyer sur [Masque de sous-réseau] → saisir le masque de sous-réseau.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv6 définie ou l'adresse réseau IPv6 a reçus et envoyés :

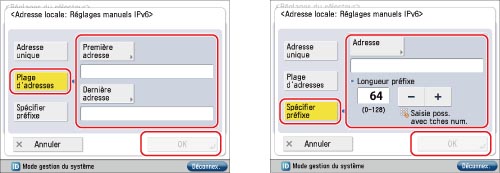

Sélectionner [Réglages man. IPv6] pour <Adresse locale> → définir l'adresse IPv6 → appuyer sur [OK].

Pour spécifier une adresse IPv6 unique : Appuyer sur [Adresse unique]. Appuyer sur [Adresse] → saisir une adresse IPv6 → appuyer sur [OK].

Pour spécifier une plage d'adresses IPv6 : Appuyer sur [Plage d'adresses]. Appuyer sur [Première adresse] → saisir la première adresse IPv6 → appuyer sur [OK]. Appuyer sur [Dernière adresse] → saisir la dernière adresse IPv6 → appuyer sur [OK].

Pour spécifier le préfixe d'adresse IPv6 : Appuyer sur [Spécifier préfixe]. Appuyer sur [Adresse] → saisir le préfixe d'adresse IPv6 → appuyer sur [OK]. Saisir la longueur du préfixe dans [Longueur préfixe].

8.

Sur l'écran Réglages du sélecteur, définir l'adresse IP distante pour appliquer les politiques de sécurité mémorisées.

Lors de la réception des paquets IP, la politique de sécurité mémorisée est appliquée si l'adresse IP source dans les paquets correspond à l'adresse IP distante indiquée dans cette procédure. Lors de l'envoi des paquets IP, la politique de sécurité mémorisée est appliquée si l'adresse IP de destination dans les paquets correspond à l'adresse IP distante indiquée dans cette procédure.

|

IMPORTANT

|

|

Si l'adresse IP à distance est réglée sur une adresse IP locale de cette procédure pour la communication IPSec, l'adresse IP locale réglée à l'étape 7 devrait être une adresse Link-Local.

|

Appliquer une politique de sécurité à tous les paquets IP reçus et envoyés :

Sélectionner [Ttes les adr. IP] pour <Adresse distante>.

Appliquer une politique de sécurité aux paquets IP que toutes les adresses IPv4 de la machine ont reçus et envoyés :

Sélectionner [Ttes les adr. IPv4] pour <Adresse distante>.

Appliquer une politique de sécurité aux paquets IP que toutes les adresses IPv6 de la machine ont reçus et envoyés :

Sélectionner [Ttes les adr. IPv6] pour <Adresse distante>.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv4 définie ou l'adresse réseau IPv4 a reçus et envoyés :

Sélectionner [Réglages man. IPv4] pour <Adresse distante> → définir l'adresse IPv4 → appuyer sur [OK].

Pour spécifier une adresse IPv4 unique : Appuyer sur [Adresse unique] → saisir une adresse IPv4.

Pour spécifier une plage d'adresses IPv4 : Appuyer sur [Plage d'adresses] → [Première adresse] → saisir la première adresse IPv4 → appuyer sur [Dernière adresse] → définir la dernière adresse IPv4.

Pour définir le sous-réseau : Appuyer sur [Réglages sous-réseau] → [Adresse] → saisir l'adresse IPv4 → appuyer sur [Masque de sous-réseau] → saisir le masque de sous-réseau.

Appliquer une politique de sécurité aux paquets IP que l'adresse IPv6 définie ou l'adresse réseau IPv6 a reçus et envoyés :

Sélectionner [Réglages man. IPv6] pour <Adresse distante> → définir l'adresse IPv6 → appuyer sur [OK].

Pour spécifier une adresse IPv6 unique : Appuyer sur [Adresse unique]. Appuyer sur [Adresse] → saisir une adresse IPv6 → appuyer sur [OK].

Pour spécifier une plage d'adresses IPv6 : Appuyer sur [Plage d'adresses]. Appuyer sur [Première adresse] → saisir la première adresse IPv6 → appuyer sur [OK]. Appuyer sur [Dernière adresse] → saisir la dernière adresse IPv6 → appuyer sur [OK].

Pour spécifier le préfixe d'adresse IPv6 : Appuyer sur [Spécifier préfixe]. Appuyer sur [Adresse] → saisir le préfixe d'adresse IPv6 → appuyer sur [OK]. Saisir la longueur du préfixe dans [Longueur préfixe].

9.

Dans l'écran Réglages du sélecteur, définir le port de destination pour appliquer les politiques de sécurité mémorisées.

Lors de la réception des paquets IP, la politique de sécurité mémorisée est appliquée si le port de destination dans les paquets correspond au numéro de port indiqué dans cette procédure. Lors de l'envoi des paquets IP, la politique de sécurité mémorisée est appliquée si le port source dans les paquets correspond au numéro de port indiqué dans cette procédure.

Appliquer une politique de sécurité aux paquets IP que le port local et le port distant définis par le numéro de port ont envoyés et reçus :

Sélectionner [Spécifier par n°de port] pour <Port> → spécifier <Port local> et <Port distant> → appuyer sur [OK].

[Tous les ports] : Sélectionner pour définir tous les ports locaux ou distants.

[Port unique] : Sélectionner pour définir un seul port local ou distant en fonction du numéro de port.

Appuyer sur [OK].

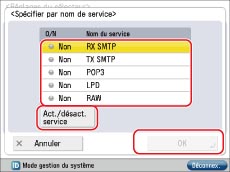

Appliquer une politique de sécurité aux paquets IP que le port défini par une application attribuée a envoyés et reçus :

Sélectionner [Spécifier par nom de service] pour <Port>.

Sélectionner un nom de service affiché → appuyer sur [Act./désact. service] → appuyer sur [OK].

Appuyer sur [OK].

10.

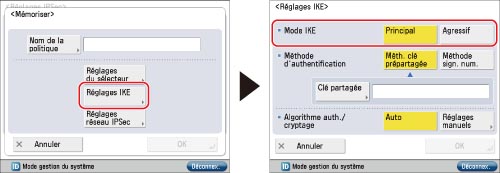

Appuyer sur [Réglages IKE] → sélectionner le mode à utiliser pour la phase 1 d'IKE.

[Principal] pour <Mode IKE> : Sélectionner pour configurer le mode principal. Ce mode est très sécurisé car la session IKE est cryptée.

[Agressif] pour <Mode IKE> : Sélectionner pour configurer le mode agressif. Ce mode accélère les sessions IKE car elles ne sont pas cryptées.

11.

Définir la méthode d'authentification à utiliser pour la phase 1 d'IKE.

Pour sélectionner la méthode de clé prépartagée, préparer une clé prépartagée. Pour sélectionner une méthode de signature numérique, enregistrer le certificat CA à l'avance (voir "Mémorisation/modification d'un fichier de certificat CA") et installer le fichier de biclés et le fichier de certificat (voir "Installation d'un fichier de biclé et d'un fichier de certificat").

Configurer la méthode de clé prépartagée :

Appuyer sur [Méth. clé prépartagée] → [Clé partagée].

Saisir la clé prépartagée → appuyer sur [OK].

Configurer la méthode de signature numérique :

Appuyer sur [Méthode sign. num.] → [Clé et certificat] pour <Méthode d'authentification>.

Sélectionner la biclé à utiliser pour IPSec → appuyer sur [Définir en clé par déf.] → [OK].

Il est impossible d'indiquer "Clé de signature de périphérique" (utilisé pour les biclés lors de l'ajout des signatures numériques aux PDF ou XPS) ou "AMS" (utilisé pour les biclés des restrictions d'accès) comme nom de biclé.

|

REMARQUE

|

|

Il est possible de vérifier le contenu d'un certificat en sélectionnant une paire de clés sur l'écran Clé et certificat, puis en appuyant sur [Détails du certificat]. Sur l'écran Détails du certificat, appuyer sur [Certificat] pour vérifier le certificat.

Il est possible de vérifier où est utilisée une paire de clés en sélectionnant une paire de clés ayant pour statut <Utilisé> sur l'écran Clé et certificat, puis en appuyant sur [Aff. empl. utilisation].

|

12.

Sélectionner l'algorithme pour l'authentification et le cryptage à utiliser pour la phase 1 d'IKE.

Définir l'algorithme d'authentification et de cryptage :

Sélectionner [Réglages manuels] pour <Algorithme auth./cryptage> → définir l'algorithme d'authentification et de cryptage à appliquer à IKE SA → appuyer sur [OK].

[SHA1] pour <Authentification> : Sélectionner pour configurer SHA1 (Secure Hash Algorithm 1) pour l'algorithme d'authentification. Il prend en charge une valeur de hachage de 160 bits.

[MD5] pour <Authentification> : Sélectionner pour configurer MD5 (Message Digest Algorithm 5) pour l'algorithme d'authentification. Il prend en charge une valeur de hachage de 128 bits.

[3DES-CBC] pour <Cryptage> : Sélectionner pour configurer 3DES (Triple Data Encryption Standard) pour l'algorithme de cryptage, et CBC (Cipher Block Chaining) pour le mode de cryptage. Le processus 3DES est plus long car il exécute trois fois DES, mais il permet un cryptage plus puissant. CBC relie le résultat du cryptage du bloc précédent avec le bloc suivant afin de rendre plus difficile le déchiffrement du cryptage.

[AES-CBC] pour <Cryptage> : Sélectionner pour configurer AES (Advanced Encryption Standard) pour l'algorithme de cryptage, et CBC pour le mode de cryptage. AES prend en charge les clés de cryptage avec une longueur de clé de 128, 192 ou 256 bits. Les longueurs de clé prises en charge étant importantes, le cryptage est plus puissant. CBC relie le résultat du cryptage du bloc précédent avec le bloc suivant afin de rendre plus difficile le déchiffrement du cryptage.

[Grpe1(762)] pour <Groupe DH> : Sélectionner pour configurer Groupe 1 pour la méthode d'échange de clé DH (Diffie-Hellman). Dans le Groupe 1, elle prend en charge 762 bits MODP (Exponentiation modulaire).

[Grpe 2(1024)] pour <Groupe DH> : Sélectionner pour configurer Groupe 2 pour la méthode d'échange de clé DH. Dans le Groupe 2, elle prend en charge 1 024 bits MODP.

[Groupe14(2048)] pour <Groupe DH> : Sélectionner pour configurer Groupe 14 pour la méthode d'échange de clé DH. Dans le Groupe 14, elle prend en charge 2 048 bits MODP.

Appuyer sur [OK].

Configurer automatiquement l'algorithme d'authentification et de cryptage :

Sélectionner [Auto] pour <Algorithme auth./cryptage> → appuyer sur [OK].

L'ordre de priorité des algorithmes d'authentification et de cryptage est indiqué ci-dessous.

|

Priorité

|

Algorithme d'authentification

|

Algorithme de cryptage

|

Méthode d'échange de clé DH

|

|

1

|

SHA1

|

AES (128 bits)

|

Groupe 2

|

|

2

|

MD5

|

||

|

3

|

SHA1

|

AES (192 bits)

|

|

|

4

|

MD5

|

||

|

5

|

SHA1

|

AES (256 bits)

|

|

|

6

|

MD5

|

||

|

7

|

SHA1

|

3DES

|

|

|

8

|

MD5

|

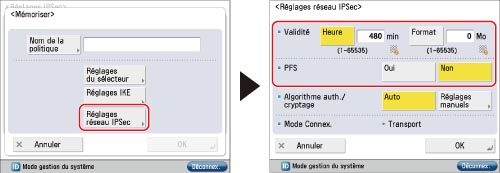

13.

Appuyer sur [Réglages réseau IPSec] → définir le temps de validation SA, le type de validation et PFS (Perfect Forward Security).

[Heure] et [Format] pour <Validité> : Définir la période de validation pour les IKE SA et IPSec SA générés. Dans les communications IPSec où une politique de sécurité correcte est appliquée, des paquets peuvent être envoyés et reçus sans échange de clé. Ne pas oublier de configurer [Heure] ou [Format]. Si les deux sont configurés, SA n'est plus correct à la fin de cette procédure.

[Oui] pour <PFS> : Si la fonction PFS est activée, elle permet une plus grande confidentialité car même si une clé de cryptage est exposée à un tiers, le problème ne s'étend pas sur les autres clés de cryptage.

[Non] pour <PFS> : Si la fonction PFS est activée, et qu'une clé de cryptage est exposée à un tiers, alors les autres clés de cryptage risquent d'être découvertes. Si l'option <PFS> est activée, la destination pour la communication PFS doit également avoir cette option activée.

14.

Sélectionner l'algorithme pour l'authentification et le cryptage à utiliser pour la phase2 d'IKE → appuyer sur [OK].

Définir l'algorithme d'authentification et de cryptage:

Sélectionner [Réglages manuels] pour <Algorithme auth./cryptage> → définir l'algorithme de la méthode d'authentification et de cryptage ESP ou de la méthode d'authentification AH → appuyer sur [OK].

[SHA1] pour <Auth. ESP>: Sélectionner pour configurer SHA1 en tant qu'algorithme pour la méthode d'authentification ESP. Il prend en charge une valeur de hachage de 160 bits.

[MD5] pour <Auth. ESP> : Sélectionner pour configurer MD5 en tant qu'algorithme pour la méthode d'authentification ESP. Il prend en charge une valeur de hachage de 128 bits.

[NULL] pour <Auth. ESP>: Sélectionner pour ne pas configurer l'algorithme pour la méthode d'authentification ESP.

[3DES-CBC] pour <Cryptage ESP>: Sélectionner pour configurer 3DES pour l'algorithme de cryptage ESP et CBC pour le mode de cryptage. Le processus 3DES est plus long car il exécute trois fois DES, mais il permet un cryptage plus puissant. CBC relie le résultat du cryptage du bloc précédent avec le bloc suivant afin de rendre plus difficile le déchiffrement du cryptage.

[AES-CBC] pour <Cryptage ESP>: Sélectionner pour configurer AES pour l'algorithme de cryptage ESP et CBC pour le mode de cryptage. AES prend en charge les clés de cryptage avec une longueur de clé de 128, 192 ou 256 bits. Les longueurs de clé prises en charge étant importantes, le cryptage est plus puissant. CBC relie le résultat du cryptage du bloc précédent avec le bloc suivant afin de rendre plus difficile le déchiffrement du cryptage.

[NULL] pour <Cryptage ESP>: Sélectionner pour ne pas configurer l'algorithme pour la méthode de cryptage ESP.

[SHA1] pour <Auth. AH>: Sélectionner pour configurer SHA1 en tant qu'algorithme pour la méthode d'authentification AH. Il prend en charge une valeur de hachage de 160 bits.

[MD5] pour <Auth. AH>: Sélectionner pour configurer MD5 en tant qu'algorithme pour la méthode d'authentification AH. Il prend en charge une valeur de hachage de 128 bits.

Configurer automatiquement l'algorithme d'authentification et de cryptage :

Sélectionner [Auto] pour <Algorithme auth./cryptage>.

Les méthodes d'authentification/de cryptage ESP sont configurées. L'ordre de priorité des algorithmes d'authentification et de cryptage est indiqué ci-dessous.

|

Priorité

|

Algorithme pour la méthode d'authentification ESP

|

Algorithme pour la méthode de cryptage ESP

|

|

1

|

SHA1

|

AES (128 bits)

|

|

2

|

MD5

|

|

|

3

|

SHA1

|

AES (192 bits)

|

|

4

|

MD5

|

|

|

5

|

SHA1

|

AES (256 bits)

|

|

6

|

MD5

|

|

|

7

|

SHA1

|

3DES

|

|

8

|

MD5

|

15.

Appuyer sur [OK] → [OK].

|

REMARQUE

|

|

Il est possible de mémoriser jusqu'à 10 politiques de sécurité. Elles apparaissent dans l'ordre de priorité.

|